Netzwerk-Konfiguration: Unterschied zwischen den Versionen

Yanosz (Diskussion | Beiträge) K (hat „Netconfig“ nach „Netzwerk-Konfiguration“ verschoben) |

Yanosz (Diskussion | Beiträge) Keine Bearbeitungszusammenfassung |

||

| Zeile 1: | Zeile 1: | ||

Diese Artikel fasst die Überlegungen zur Netzkonfiguration vom 5. Mai 2011 zusammen. Er dient als Diskussionsgrundlage und kann später als Grundlage für die Dokumentation des Netzes verwendet werden. | Diese Artikel fasst die Überlegungen zur Netzkonfiguration vom 5. Mai 2011 zusammen. Er dient als Diskussionsgrundlage und kann später als Grundlage für die Dokumentation des Netzes verwendet werden. | ||

Ziel des Netzlayouts ist es, die definierten [[Anforderungen]] einfach und stabil umzusetzen. Er betrifft insbesondere die OSI-Schichten 2 und 3. | Ziel des Netzlayouts ist es, die definierten [[Anforderungen]] einfach und stabil umzusetzen. Er betrifft insbesondere die OSI-Schichten 2 und 3. | ||

Version vom 11. Mai 2011, 22:48 Uhr

Diese Artikel fasst die Überlegungen zur Netzkonfiguration vom 5. Mai 2011 zusammen. Er dient als Diskussionsgrundlage und kann später als Grundlage für die Dokumentation des Netzes verwendet werden. Ziel des Netzlayouts ist es, die definierten Anforderungen einfach und stabil umzusetzen. Er betrifft insbesondere die OSI-Schichten 2 und 3.

Einleitung

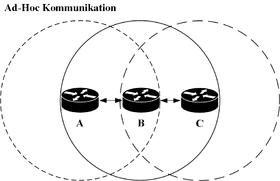

In Köln, Bonn und Umgebung (KBU) soll freies, Wireless-Lan Netz entstehen. Vorlage sind andere Freifunk Mesh-Netze [1], wie sie Beispielsweise in Berlink, Jena (usw. existieren). In diesen Netzen operieren Nodes typischer Weise im ad-hoc Modus. Ohne zu Grunde liegende Sende-Management-Struktur kann jeder Node Datenpakete an alle Nodes senden, zu denen er direkten Funkkontakt hat.

Die Abbildung zeigt ein solches Netz mit Nodes A,B,C. Die Sende- und Empfangsreichtweiten der Nodes sind als Kreise dargestellt. A und B sowie C und B haben Funkkontakt. Pakete können entsprechend der Pfeile zugestellt werden. Eine Kommunikation zwischen A und C ist ohne weiteres nicht möglich.

Um die Kommunikation zwischen A und C zu ermöglichen, wird ein Mesh-Protokoll verwendet, dass einerseits B anweist, Datenpakete zwischen A und C weiterzuleiten und andererseits A und C darüber informiert, dass B als Relais zwischen Ihnen zur Verfügung steht. A,B,C bilden hierbei ein Mesh

Mesh-Protokolle können entweder auf OSI-2 (Data-Link-Layer) oder OSI-3 (Network-Layer) arbeiten und Frames bzw. Pakete zustellen [2]. Populäre Vertreter sind unter u.a.:

- OSI-3: Batman [3], OLSR [4], Babel [5]

- OSI-2: Batman-advanced (Batman-adv) [6] , IEEE 802.11s / AODV [7]

Ansatz Freifunk-KBU

Idee

Als Teil der Freifunk-Initiative soll ein freies Wireless-Lan Mesh-Netz in Köln, Bonn und Umgebung betrieben werden, da die definierten Anforderungen umsetzt. Architektur: [8]:

- Batman-Adv als Routing-Protokoll

- Public IPv6-Adressen für alle Teilnehmer

- Private IPv4-Adressen für alle Klienten

Als Besonderheit verfügt das Netz über zentrale Server, die als IPv4- /IPv6-Router zum Internet betrieben werden und IPv4-Verkehr via NA(P)T [9] abwickeln. Die Anbindung an das Netz erfolgt durch OpenVPN auf Data-Link-Layer. Lokale IPv4-Adressen sollen per DHCP vergeben, IPv6 soll ebenfalls automatisch konfiguriert werden.

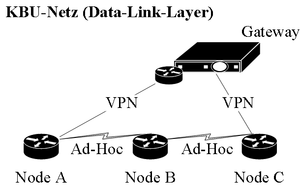

Wir wollen Batman-adv als Routing Protokoll verwenden, um den Konfigurations-Aufwand der einzelnen Nodes gering zu halten: Wir wollen vermeiden, dass den Nodes eine feste IP zugewiesen werden muss, wie es beispielsweise bei OLSR erforderlich wäre. Darüber hinaus soll das Netz als Dual-Stack betrieben werden, da wir fest davon ausgehen, dass wir auf IPv6 nicht verzichten können. Die folgende Abbildung zeigt den Schematischen Aufbau des Netzes:

Die Abbildung zeigt exemplarisch ein Gatway und die Nodes A,B,C. Dabei können A und C das zentrale Gateway über das Internet direkt erreichen. Sie bauen daher eine VPN-Verbidung auf, über die Daten-Frames ausgetauscht werden. Node B ist lediglich per Funk mit dem Freifunk-Netz verbunden - er verfügt über keine VPN-Verbindung zum Gateway. Batman-adv stellt hierbei sicher, dass das KBU-Netzwerk als zusammenhängendes Netz betrieben werden kann (die Topologie ist für höhere Schichten transparent) und Kreise (hier: Gateway, A, B, C, Gateway) erkannt und behandelt werden.

(Randnotiz / Vorgriff: Die Argumentation ist vereinfachend. Wenn wir zentrale Server haben, die Adressen und Prefixes via icmp6 und dhcp propagieren, dann können wir damit auch das ein OSI-3 Mesh-Protokoll nutzen, ohne Nodes per Hand zu konfigurieren)

Praktische Einschränkungen

Bei einem solchen Netz ergeben sich jedoch Einschränkungen

- Nicht alle Geräte können Wireless-Lan im ad-hoc Modus nutzen.

- Bei vielen potentiellen Klienten ist Batman-Adv nicht installiert.

Darüber hinaus treten weitere Probleme auf, die die Teilnahme am Netz zwar nicht verhindern, aber einschränken:

- Das komplette Netz bildet eine große Anycast / Broadcast Domäne. Entsprechende Pakete (insb. ICMPv6, ARP - aber auch Windows Broadcasts) müssen im kompletten Netz verteilt werden. Das Netz skaliert schlecht.

- Der Wireless-Lan Kanal wird fest gewählt. Lokale Störungen können nicht berücksichtig werden.

Weitere Probleme treten auf, wenn beispielsweise Adressen doppelt vergeben werden, da Duplicate-Address-Detection Pakete verloren gehen oder durch einen gezielten Angriff die IPv4- und/oder IPv6 Auto-Konfiguration gestört wird.

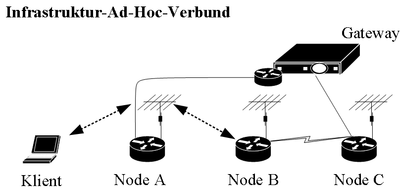

Die Konsequenz aus den Einschränkungen 1 und 2 ist, dass Nodes nach Möglichkeit Netze im Infrastruktur-Modus betreiben müssen, um alle Klienten versorgen zu können. Falls ein Gerät nicht in der Lage ist, sowohl ein Ad-Hoc als auch ein Infrastruktur-Netz zu betrieben (z.B. WRT 54GL) ist es naheliegend ein Infrastruktur Netz zu betreiben: Einerseits können hierbei alle Klienten bedient werden, andererseits können entsprechend leistungsfähige Nodes diese Zellen als Uplink zum Freifunk-Netz nutzen. Hierzu müssen sie gleichzeitig im Client, Accesspoint und ggf. im Ad-Noc Modus arbeiten können.

Die Abbildung zeigt eine solche Konfiguration: Node A verfügt über eine direkte Verbindung zum Gateway, kann jedoch nur ein Wireless-Lan im Infrastruktur-Modus (durch die Antenne symbolisiert) betrieben werden. Der Klient nutzt dieses Netz. Node B verfügt über keine Internet-Verbindung, kann jedoch im Infrastruktur-, Client- und Ad-Hoc-Modus gleichzeitig operieren. Er nutzt die Nodes A und C um eine Verbindung zum Freifunk-Netz herzustellen. Node C verfügt über eine Verbindung zum Gateway. Er operiert im Infrastruktur- und im Ad-Hoc-Modus.

Eine solche Netz-Konfiguration geht davon aus, dass es sinnvoll ist, auch Nodes, die nicht im Ad-Hoc Modus betrieben werden können als Uplink zum Freifunk-Netz zu benutzen. Ein Verzicht darauf verringert jedoch die Komplexität. Andererseits ist es damit möglich vom gesetzten Ad-Hoc Funkkanal abzuweichen und auf lokale Störungen zu reagieren.

Problemstellung

Zur Berücksichtigung der aufgeführten Einschränkungen müssen bei der Implementierung des Freifunk-KBU-Ansatzes u.a. die folgenden Probleme berücksichtigt werden:

- Welche IPv4 und IPv6 Adressierungs-Strategie wird gewählt?

- Wie werden diese Strategien umgesetzt?

- In welche Bereiche muss das Netz aufgeteilt werden, um skalieren zu können? Wie findet Routing dazwischen statt?

- Mit welchen Maßnahmen kann die Integrität des Gesamt-Netzes sicher gestellt werden, wenn in einer Zelle ein Angriff stattfindet?

Im weiteren Verlauf dieses Textes werden verschiedene Konfigurations-Möglichkeiten vorgestellt, die anhand dieser Problemstellung bewertet werden. Jede Mögliche Konfiguration wird kurz vorgestellt - Vor- und Nachteile werden aufgeführt. Abschließend werden Optionen zur Modifikation erläutert.

Mögliche Netz-Konfigurationen

Komplettes Bridging

Beschreibung

Bei der Komplettes-Bridging-Stategie werden alle Interfaces (VPN, Infrastruktur, Ad-Hoc) zu einer Batman-adv Bridge [10] zusammen gefasst. Zur Adressierung wird ein /64-IPv6- und ein /16-IPv4-Prefix verwendet. Im Netz werden mehrere DHCP-Server / Router betrieben werden, die Adressen und Konfigurationsdaten zur Verfügung stellen.

Da das Netz nicht geteilt wird, muss innerhlab des Netzwerks kein Routing auf Network-Layer (OSI-3) betrieben werden.

Vorteile

- Die Probleme 1. und 2. werden gelöst.

- Der Konfigurationsaufwand bleibt gering.

- Zwischen den einzelnen Zellen ist Roaming möglich: Wechselt ein Klient vom Abeckungsbereich eines Nodes zum anderen (d.h. von einer Zelle zur anderen), kann er seine Adresse behalten. Offene Verbindungen reißen dabei nicht ab, da Pakete an die IP-Adresse des Klienten nach wie vor zugestellt werden können.

- Link-Local Dienste (z.B. Bonjour-Chat) sind im allen Teilen des Netzes möglich.

Nachteile

- Die Integrität des Netzes kann kaum sicherstellt werden. Bei einem Angriff sind alle Zellen betroffen.

- Das Netz skaliert schlecht, da Broad-Cast (und ggf. auch anycast-Pakete) durch alle Teile des Netzes geleitet werden müssen.

Option: Trennung zwischen Köln, Bonn und Umland

Um die Skalierbarkeit des Netze zu verbessern, kann es in räumlich sich nicht überlappende Segmente (z.B. Köln, Bonn, Umgebung) eingeteilt werden, zwischen denen Routing stattfindet. Diese Überlegung geht davon aus, dass Roaming ohne Verbindungsabriss zwischen den Segment nicht möglich sein muss (die Orte liegen zuweit auseinander) - innerhalb der einzelnen Segmente ist Roaming ohne Verbindungsabriss aber nach wie vor möglich. Das Routing sollte so gestaltet werden, dass Site-Local Multicast möglich ist. In diesem Fall wird für jedes Segment ein /64- bzw. ein /16-Prefix verwendet. Dies verbessert die Integrität des Netzes jedoch nicht wesentlich, da bei einem Angriff große Bereiche betroffen sein können.

Routing zwischen Infrastruktur- und Mesh-Netz

Beschreibung

Bei diese Strategie wird zwischen einem Backbone und Infrastruktur-Netzen unterschieden.

- Das Backbone-Netz verbindet alle Nodes im Ad-Hoc Modus und ist mit dem VPN-Interface bridged

- Jeder Node, der im Infrastruktur-Modus betreibt ein Klienten Netz, in dem er IPv4 und IPv6-Adressen betreibt.

Jeder Node arbeitet als Router für sein Klienten-Netz. IPv4-Pakete, die der Node ins Backbone-Netz weiter leitet werden maskiert (NA(P)T). Hierbei muss jeder Node entweder eine eindeutige ESSID oder einen eindeutigen IPv4-DHCP-Bereich für sein Klienten-Netz vergeben: Nur so können wir verhindern, dass ein Klient, der in eine benachbarte Zelle wechselt, eine bereits vergebe IPv4-Adresse benutzt.

Das Backbone-Netz kann dabei entweder IPv6 oder IPv4 Dual-Stacked betrieben werden. Sinnvoll ist ein Dual-Stacked-Betrieb, damit Klienten, die sich dorthin verbinden unterstützt werden. Die Adressen hierfür werde automatisch konfiguriert. Es verwendet eine andere ESSID als das Klienten-Netz.

Vorteile

- Das Klienten-Netz wird in viele, kleine Zellen aufgeteilt, die eigene Broadcast / Anycast Domänen bilden. Das Netz skaliert somit gut.

Nachteile

- Das Backbone-Netz bildet nach wie vor eine große Broadcast/Anycast Domäne. Bei einem Angriff, können weite Teile des Netzes betroffen sein.

- Da IPv4-Verbindungen maskiert werden, ist keine direkte IPv4-Kommunikation zwischen Klienten in verschiedenen Zellen möglich.

- Nodes, die deren Uplink über ein Infrastruktur-Netz realsiert wird, müssen aufwending in das Backbone-Netz eingebunden werden (VPN o. L2TP zum Server zum lokalen Uplink-Node).

- Nachteile ergeben sich vor allem für Klienten in Reichweite mehrer Zellen:

- Werden verschiedene ESSIDs für die Klient-Netze genutzt, kann er nicht auf das aktuell beste Netz umschalten

- Werden gleiche ESSIDs genutzt, so gilt: Wechselt ein Klient von einer Zelle in die nächste, so reißen seine IPv4 und IPv6 Verbindungen ab (er ist nur unter einer neuen Adresse erreichbar). Nutzt der Klient IPv6-auto-Konfiguration, so wird bei mehreren in Frage kommenden Absender-Adressen, die letzte Absender-Adresse bevorzugt. Wechselt ein Klient zwischen zwei Zellen kurzfristig hin- und her, so kann eine Zeit lang die falsche Abesnder-Adresse genutzt werden. Der Klient ist nicht erreichbar. Bei IPv4 tritt das Problem durch NA(P)T nicht auf.

Option: Routing statt Masquerading von IPv4

Der Node kann darauf verzichten, Pakete seines Klienten-Netzes zu maskieren. In diesem Fall kann er die genutzten Adressen über eine Routing-Protokoll (RIP, OSPF, etc.) annoncieren. Seine Klienten sind dann über IPv4 erreichbar.

Wechselt ein Klient in eine andere Zelle, so reißen in diesem Fall alle Verbindungen ab - es sei denn, er propagiert seine IP-Adressen über das genutzte Routing-Protokoll.

- Bei IPv6 treten hierbei Probleme mit Duplicate-Address-Detection auf: Es wird eine IPv6-Adresse verwendet, die nicht Link-Local erreichbar ist. Je nach Art und Weise Adress-Generierung (Privacy-Extensions, Feste Generierung aus EUI-64, usw.) unterscheidet sich die Auswirkung des Problems.

- Bei IPv4 kommt es zu einem Abriss aller Verbindungen, wenn das DHCP-Lease ausläuft. Dies kann jedoch erst nach einigen Tagen geschehen und somit vertretbar sein.

Option: Verzicht auf Batman-adv

Werden für die Klienten-Netze gleiche ESSIDs verwendet, so müssen Adressvergabe und Routing innerhalb der Infrastruktur geregelt werden

- Jeder Node IPv4- und IPv6-Prefixes für sein Klienten-Netz anfordern können. Eine Infrastruktur zur zentralen Adressvergabe muss vorhanden sein.

- Die Nodes müssen ein Routing-Protokoll verwenden, um ihre Prefixes zu annoncieren. Dies ist insbesondere dann Interessant, wenn Nodes ein Klienten-Netz als Uplink nutzen.

Da Batman-Adv jedoch für das Routing-Protokoll transparent ist, können wlan-Metriken und die Link-Qualität jedoch nicht unmittelbar berücksicht werden. Gleichzeit entfällt die Notwendigkeit Batman-Adv für das Backbone-Netz zu nutzen, da alle Nodes Routing auf Network-Layer aktiv betreiben, Prefixes anfordern und Pakete weiterleiten können.

Zusammenfassung

Obwohl beide Ansätze sich auf den ersten Blick stark unterscheiden, liegen Feiheiten im Detail. Der wesentlich Unterschied ist, dass die "Bridging-Strategie" von wenigen Segmenten ausgeht, während die "IM-Strategie" für eine sehr feine Trennung der Netze sorgt. Letzteres führt vor allem in Bereichen, die von mehreren Nodes abgedeckt werden zu Problemen, da Roaming im Klienten-Netz stark erschwert wird.

Die Herausforderung liegt darin, eine Segmentierungs-Strategie umzusetzen, die einerseits Roaming in gut versorgten Bereichen ermöglicht (d.h. dort wie die Bridging-Strategie arbeitet),andererseits jedoch die Bereiche identifiziert, die keine Broadcast-/Anycast-Domäne bilden müssen.

Optimal wäre ein Netzdeployment, dass es ermöglicht die Zuteilung zwischen Segmenten zur Laufzeit zu ändern und eine größere Anzahl verschiedener Segmente zentral zu verwalten.

Keine der Strategien schafft es, Angriffe einzudämmen, da eine Störung des (Backbone-)Netzes nach wie vor möglich ist. Hierbei könnten Routing-Protokolle helfen, die Annoucements signieren darauf verzichten ein großes, durch einen Angreifer störbares Segment zu schaffen.

Die Bridging-Strategie scheint auf den ersten Blick einfacher umsetzbar, da hier keine Prefix-Delegation Verfahren benötigt werden. Der nächste Schritt im Aufbau des Netzes ist jedenfalls alle Varianten zu testen und Probleme zu identifizieren.